À savoir

- En attendant la publication de correctifs officiels, Fortinet privilégie une approche de réduction immédiate de la surface d’attaque, afin de limiter tout risque d’exploitation active.

- Même sans preuve publique d’exploitation massive à ce stade, le niveau de sévérité a conduit Fortinet à agir sans attendre.

- Cette décision s’inscrit dans une tendance de plus en plus répandue chez les éditeurs de solutions de sécurité .

Le spécialiste mondial de la cybersécurité Fortinet a pris une mesure radicale mais assumée : la désactivation temporaire du Single Sign-On (SSO) sur certains de ses produits, en réponse à la découverte d’une nouvelle faille zero-day critique, référencée sous le nom CVE-2026-24858.

En attendant la publication de correctifs officiels, Fortinet privilégie une approche de réduction immédiate de la surface d’attaque, afin de limiter tout risque d’exploitation active.

Une faille zero-day jugée critique

Une vulnérabilité dite zero-day désigne une faille :

- inconnue du public au moment de sa découverte,

- sans correctif disponible,

- et donc immédiatement exploitable par des attaquants.

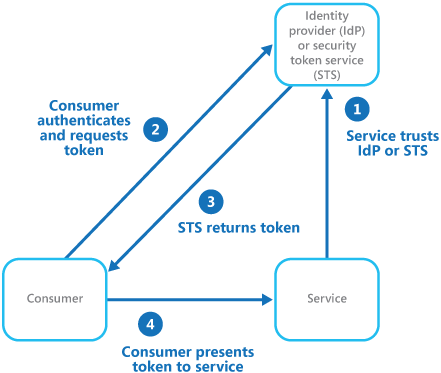

Dans le cas de CVE-2026-24858, les premières analyses indiquent une vulnérabilité touchant les mécanismes d’authentification liés au SSO, notamment lorsqu’ils sont intégrés aux environnements d’entreprise complexes (Active Directory, LDAP, fédération d’identités).

Risques potentiels identifiés

- Contournement de l’authentification

- Escalade de privilèges

- Accès non autorisé aux interfaces d’administration

- Mouvement latéral au sein du réseau

Même sans preuve publique d’exploitation massive à ce stade, le niveau de sévérité a conduit Fortinet à agir sans attendre.

Pourquoi Fortinet a décidé de couper le SSO

4

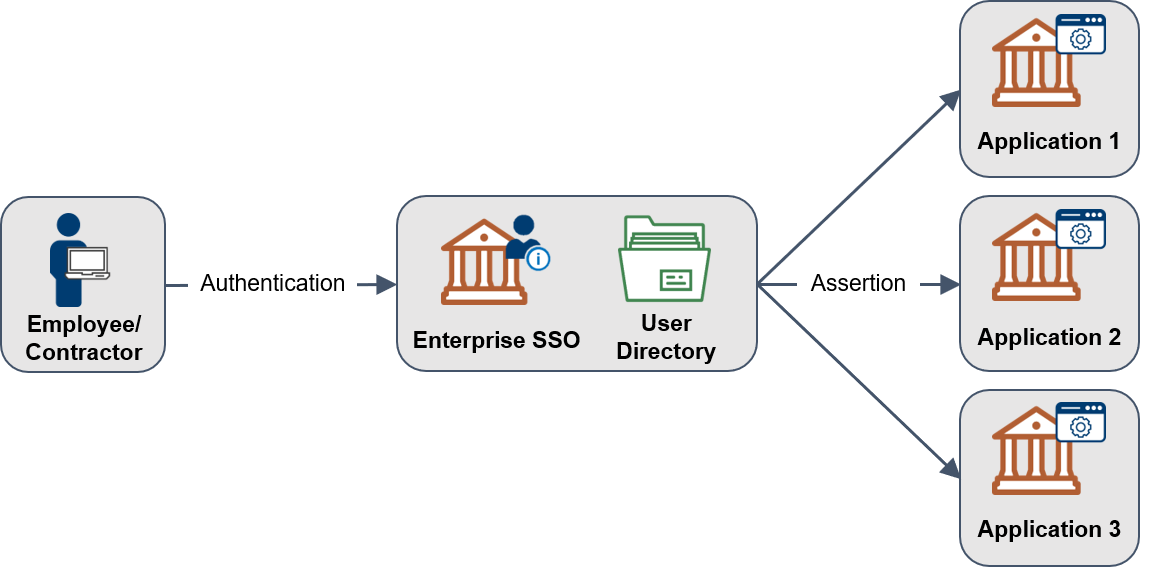

Le Single Sign-On est un composant critique des infrastructures modernes : il centralise l’authentification et simplifie l’accès aux services.

Mais cette centralisation représente aussi un point de défaillance unique en cas de vulnérabilité.

Fortinet a donc opté pour une stratégie claire :

désactiver temporairement le SSO plutôt que risquer une compromission globale des systèmes clients.

Objectifs de cette mesure

- Empêcher toute exploitation active

- Bloquer les scénarios d’authentification détournée

- Gagner du temps pour finaliser les patchs

- Protéger les environnements critiques (entreprises, administrations, opérateurs)

Produits et environnements potentiellement concernés

Même si Fortinet communique de manière progressive, les environnements les plus exposés sont :

- appliances de sécurité intégrant l’authentification SSO,

- infrastructures utilisant une fédération d’identité,

- systèmes exposés sur Internet ou interconnectés à des annuaires externes.

👉 Les organisations ayant activé le SSO pour :

- l’administration centralisée,

- les VPN,

- ou les accès distants,

sont invitées à appliquer immédiatement les mesures de contournement recommandées.

Mesures de mitigation recommandées par Fortinet

En attendant la disponibilité des correctifs officiels, Fortinet recommande :

Actions immédiates

- Désactiver le SSO lorsque cela est possible

- Forcer une authentification locale ou multi-facteur

- Restreindre l’accès aux interfaces d’administration

- Surveiller les journaux d’authentification

- Segmenter les accès réseau sensibles

Bonnes pratiques complémentaires

- Limiter les accès administrateurs par IP

- Vérifier les comptes à privilèges

- Mettre en place une supervision renforcée

Ces mesures ne remplacent pas un correctif, mais réduisent fortement les risques d’exploitation.

Une stratégie assumée de “security first”

Cette décision s’inscrit dans une tendance de plus en plus répandue chez les éditeurs de solutions de sécurité :

👉 privilégier la protection immédiate plutôt que la continuité fonctionnelle à tout prix.

Fortinet suit ici une logique déjà observée dans d’autres crises cyber récentes :

- coupure préventive de fonctionnalités sensibles,

- communication rapide,

- diffusion progressive de correctifs testés.

Ce que cette faille révèle sur les architectures modernes

L’incident CVE-2026-24858 met en lumière plusieurs réalités :

- Les mécanismes d’identité sont devenus des cibles prioritaires

- Le SSO, mal sécurisé, peut devenir un vecteur d’attaque critique

- La défense périmétrique seule ne suffit plus

- Les stratégies Zero Trust deviennent indispensables

Quelles conséquences pour les entreprises utilisatrices

À court terme

- Adaptation des processus d’authentification

- Impact possible sur l’expérience utilisateur

- Mobilisation des équipes IT et sécurité

À moyen terme

- Réévaluation des dépendances au SSO

- Renforcement des contrôles d’identité

- Audits de configuration et de sécurité

Avec la désactivation temporaire du SSO face à la faille CVE-2026-24858, Fortinet envoie un message clair :

la sécurité prime sur la commodité.

Cette décision, bien que contraignante pour certaines organisations, illustre une approche responsable face à une menace critique et rappelle l’importance d’une gestion proactive des vulnérabilités.

Les prochains correctifs seront déterminants, mais une chose est certaine :

les mécanismes d’authentification restent aujourd’hui l’un des maillons les plus sensibles de la cybersécurité moderne.